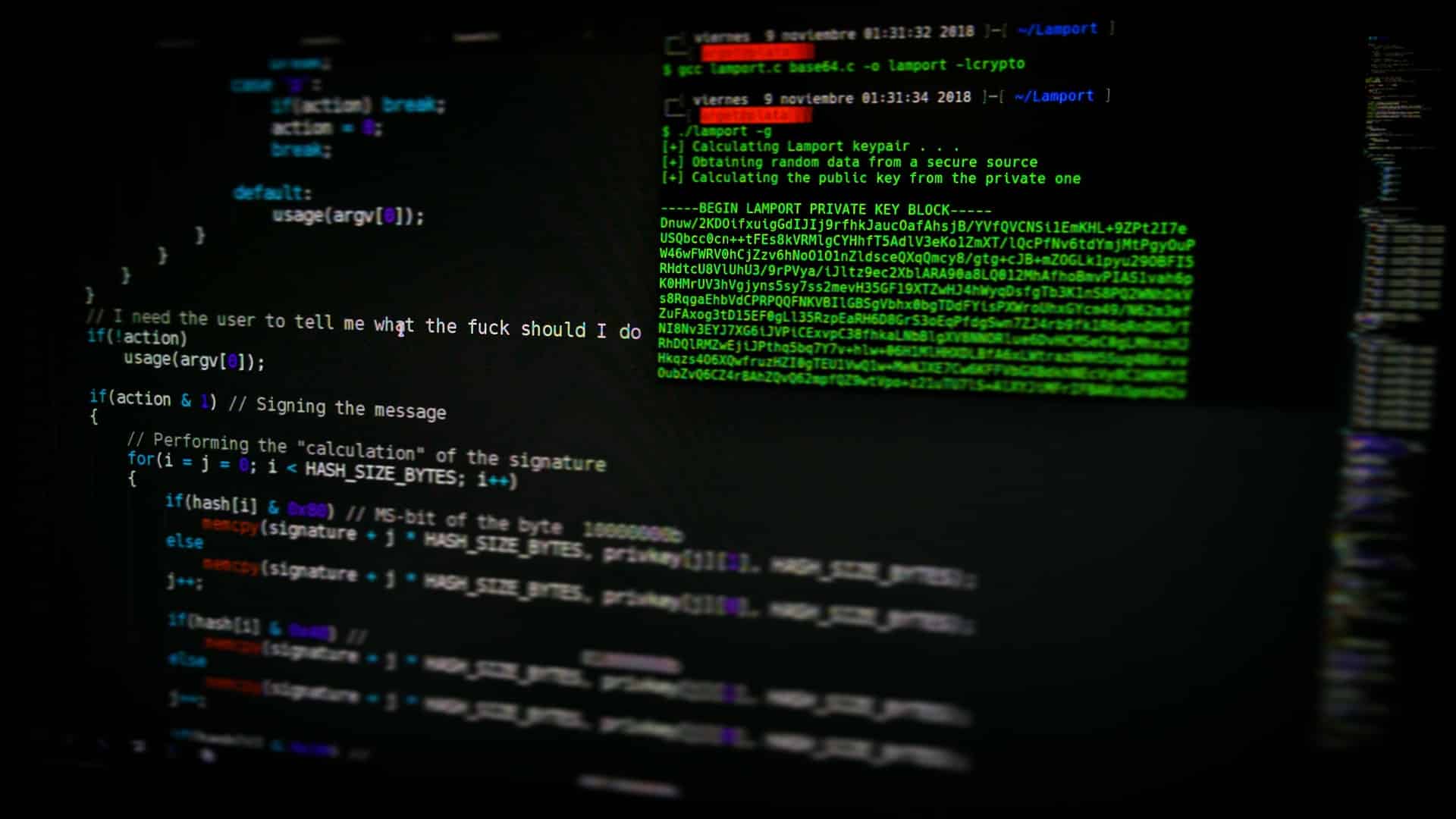

Des hackers russes ciblent les e-mails des grandes entreprises et organisations

Publié le

29 janvier 2024 à

14h13

Une immense quantité d'information confidentielles ont été récupérées par un groupe de hackers qui n'ont pas hésité à tout divulguer.

20 millions d'euros vont être alloués.