Entre 2021 et 2022, le nombre d’attaques par rançongiciels envers les entreprises du secteur industriel, dans le monde, aurait presque doublé selon une étude menée par la société de cybersécurité Dragos. Durant toute l’année 2022, l’entreprise a recensé près de 600 attaques dans ce secteur, ce qui correspond à une augmentation de 87 % par rapport à son analyse réalisée en 2021.

Des ransomwares qui s’attaquent principalement à l’industrie manufacturière

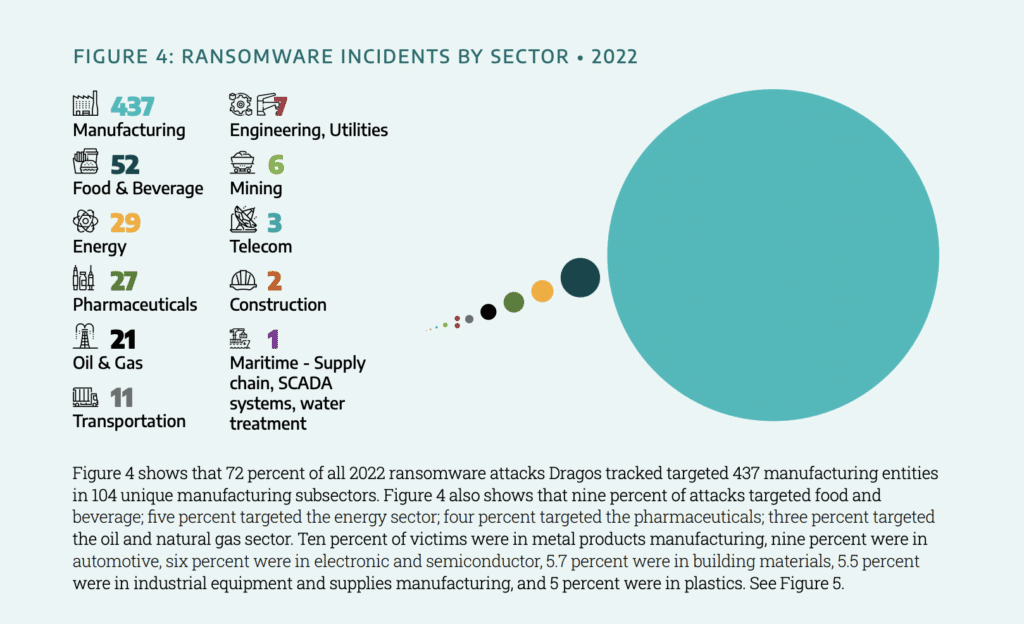

Selon le rapport publié par Dragos, trois ransomwares sur quatre toucheraient l’industrie manufacturière, loin devant l’industrie agroalimentaire, pharmaceutique ou encore de l’énergie. Comme l’a indiqué Robert M.Lee, PDG de Dragos, à Bloomberg, « les pirates s’en prennent définitivement à l’industrie de la fabrication et de la transformation de biens. Bien plus que de celle de l’énergie ». Les cybercriminels ont de plus en plus ciblé les systèmes de contrôle industriel ainsi que les technologies opérationnelles afin de les rendre hors d’usage.

Inscrivez-vous à la newsletter

En vous inscrivant vous acceptez notre politique de protection des données personnelles.

Au total, 437 entités manufacturières ont subi une attaque par ransomwares, dont 42 contre des entreprises de produits métalliques, 37 contre l’industrie automobile, et plus de 20 contre des entreprises d’équipements industriels, de matériaux de construction ou de semi-conducteurs. Graphique : Ransomware Incidents By Sector / Dragos.

L’objectif principal d’un ransomware est de s’introduire dans le système d’information (SI) d’une entreprise pour le bloquer. Une fois cette opération réalisée, les pirates demandent une rançon contre une clef de déchiffrement. Ils peuvent également en profiter pour extraire des informations, dont la menace de la divulgation constitue un point de pression supplémentaire ou pour simplement les revendre sur le marché noir. « Il y avait plusieurs raisons à l’augmentation de l’activité des ransomwares affectant les organisations industrielles, y compris les tensions politiques, l’introduction de Lockbit Builder et la croissance continue du ransomware-as-a-service (RaaS) », ont précisé les chercheurs dans leur rapport.

Entre tensions géopolitiques et apparition de rançongiciels plus féroces

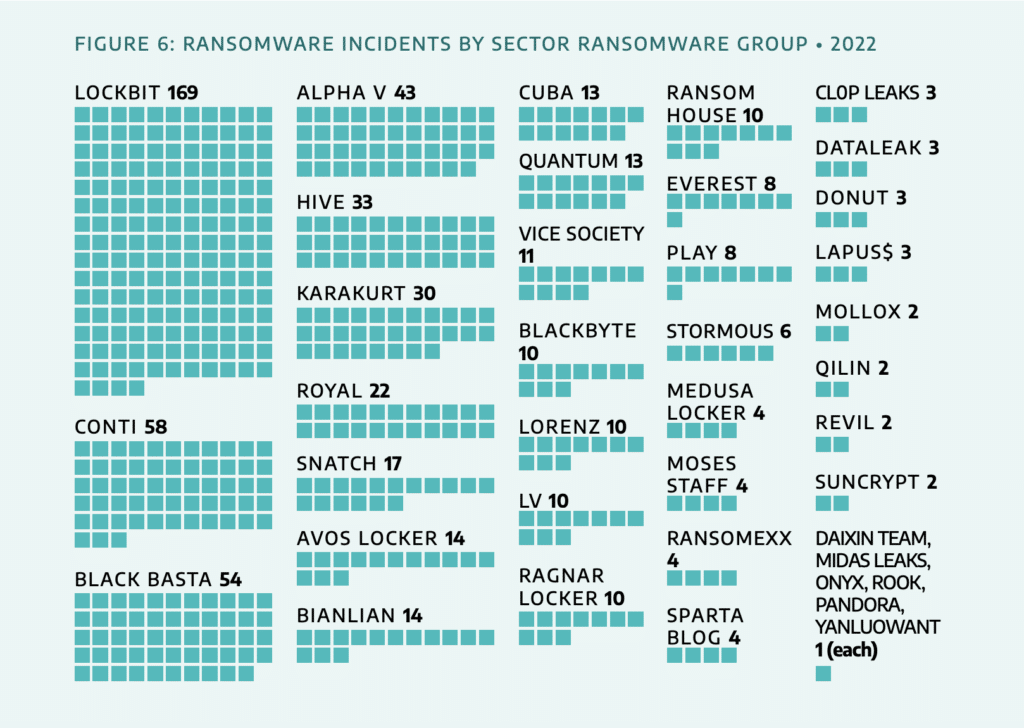

En 2022, le nombre de groupes de hackeurs et de ransomwares sophistiqués a explosé. Malgré la chute de Conti en 2022, de nombreux groupes restent très actifs, le gang Lockbit s’est particulièrement illustré avec pas moins de 169 attaques à partir de son logiciel. LockBit, comme beaucoup d’autres, propose son rançongiciel à d’autres cybercriminels qui se chargent ensuite de l’opération en elle-même. C’est ce qui s’appelle du ransomware-as-a-service (RaaS).

Figure dans le classement Lapsus$ qui a réussi à hacker plusieurs grandes entreprises l’an dernier : Ubisoft, Samsung, Nvidia ou encore Microsoft. Enfin, Hive est aussi présent dans le classement, avec 33 cyberattaques à son actif. Le gang a néanmoins été démantelé au début de l’année 2023 par le FBI et Europol.

Une quarantaine de ransomwares différents ont été recensés par Dragos. Lockbit reste le plus utilisé, loin devant avec ses 169 cyberattaques. Graphique : Ransomware Incidents by Sector Ransomware Group / Dragos.

Si la sophistication des ransomwares est la principale raison de l’augmentation des cyberattaques, le contexte géopolitique actuel pèse dans la balance. L’invasion de l’Ukraine par la Russie semble avoir perturbé l’écosystème cybercriminel pendant un temps. Le groupe Conti s’est déchiré entre pro-Kremlin et pro-Ukrainien, tandis que l’Agence nationale de sécurité des systèmes d’information (ANSSI) a constaté, pour la France, une baisse d’attaques par ransomwares au déclenchement du conflit. Cependant, septembre, ces dernières semblent reparties de plus belle.