En 2022, NSO Group a déployé au moins trois nouveaux hacks zero-click contre des iPhone. Si la très controversée firme israélienne est parvenue à outrepasser certains des derniers logiciels d’Apple, le nouveau mode de protection de la marque à la pomme s’est révélé efficace pour les combattre.

Trois vulnérabilités identifiées

La société de cybersécurité, qui commercialise le logiciel espion Pegasus, multiplie ses efforts afin de pénétrer dans les iPhone. Les nouvelles attaques ont été mises au jour par Citizen Lab, un groupe de recherche sur la cybersécurité et les droits de l’Homme. Elles ont ciblé deux Mexicains enquêtant sur de possibles crimes commis par l’armée mexicaine. Le gouvernement du pays est un client connu de NSO Group.

Inscrivez-vous à la newsletter

En vous inscrivant vous acceptez notre politique de protection des données personnelles.

Dans son rapport, Citizen Lab a identifié trois vulnérabilités dites zero-click visant des iPhone, ce qui signifie qu’ils ne nécessitent aucune interaction de la part de la personne ciblée. Il s’agissait également de failles zero-day, c’est-à-dire inconnues d’Apple, visant iOS 15 et une des premières versions d’iOS 16. Depuis, l’organisation a notifié la firme de Cupertino qui a apporté des correctifs à ses systèmes d’exploitation.

Le Lockdown Mode d’Apple fait ses preuves

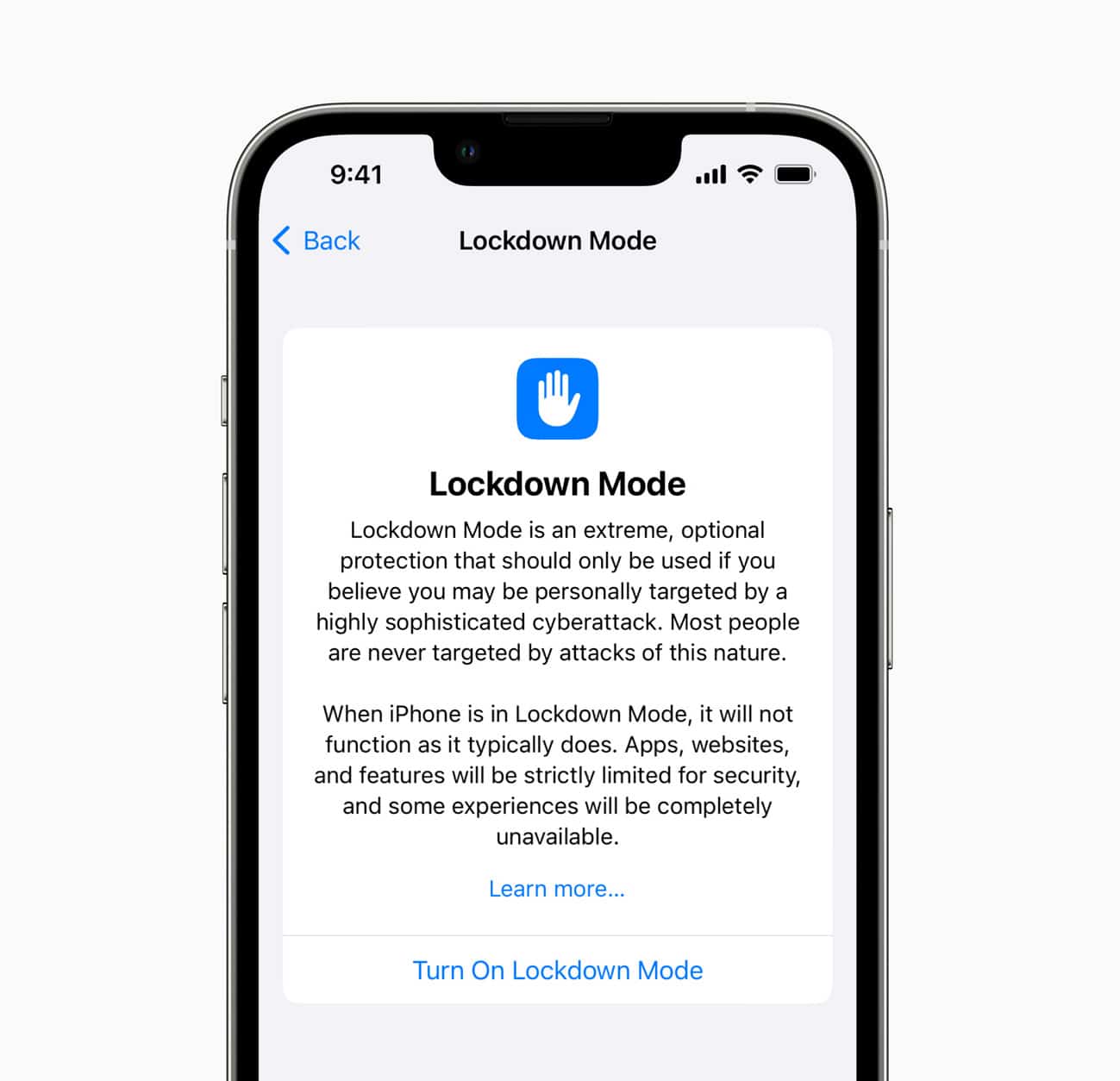

L’une de ces vulnérabilités a été bloquée par le Lockdown Mode d’Apple. Lancé l’année dernière, il consiste à verrouiller des paramètres liés à la messagerie, la navigation Web, la connexion et d’autres services Apple servant de canaux d’entrée aux logiciels malveillants. Il est surtout utilisé par les hommes politiques, les journalistes, les chefs d’entreprise ou encore les défenseurs des droits de l’Homme.

Image : Apple.

Dans l’un des cas, l’iPhone a affiché une notification indiquant que le mode empêchait une personne d’accéder à l’application Maison du téléphone. C’est le premier cas documenté durant lequel la nouvelle fonctionnalité d’Apple protège une victime d’attaque ciblée.

« Nous sommes heureux de constater que le Lockdown Mode a perturbé cette attaque sophistiquée et a alerté les utilisateurs immédiatement, avant même qu’Apple et les chercheurs en sécurité n’aient connaissance de la menace spécifique. Nos équipes de sécurité dans le monde entier continueront à travailler sans relâche pour faire progresser le Lockdown Mode et renforcer la sécurité et les protections de la vie privée dans iOS », a affirmé un porte-parole d’Apple.

Malgré les efforts pour la contrecarrer, NSO continue ses opérations

Néanmoins, ces attaques démontrent que NSO Group continue ses activités malgré les nombreuses sanctions à son encontre, notamment son inscription sur liste noire par Washington, empêchant les entreprises américaines de collaborer avec. « Malgré le fait qu’Apple alerte les cibles, l’inscription de NSO sur une liste noire par le ministère du Commerce et la réduction des licences d’exportation par le ministère israélien, autant de bonnes mesures qui augmentent les coûts, NSO absorbe pour l’instant ces coûts », explique au Washington Post Bill Marczak, chercheur au Citizen Lab et l’un des auteurs du rapport.

En revanche, il n’est pas sûr que l’entreprise parvienne à trouver ou acheter de nouvelles vulnérabilités pendant encore longtemps, car ses difficultés financières sont vouées à empirer. Les chercheurs en apprennent, en outre, plus sur ses logiciels espions, permettant aux fabricants de mieux les combattre.

Liron Bruck, porte-parole de NSO, a refusé de confirmer si l’entreprise était à l’origine des attaques. « Le NSO adhère à une réglementation stricte et sa technologie est utilisée par ses clients gouvernementaux pour lutter contre le terrorisme et la criminalité dans le monde entier », a-t-il précisé.

En 2021, la marque à la pomme a porté plainte contre la société israélienne, avec l’objectif de l’empêcher « de nuire davantage aux personnes utilisant les produits et services d’Apple ».