L’année 2018 est terminée depuis plusieurs mois, il est dorénavant venu l’heure du bilan. Alors que Automatic vient de corriger une faille de sécurité datant de 6 ans sur son CMS WordPress. Daniel Cid, vice-président de l’ingénierie chez GoDaddy, a publié un rapport détaillé sur le blog de Sucuri, un outil permettant de donner une visibilité sur l’état de la sécurité d’un site web.

Sur ce rapport, il est indiqué toutes les vulnérabilités dissimulées dans les plug-ins, les thèmes ou encore les problèmes de mauvaises configurations. Mis à part cela, un manque d’efficacité de la part des webmasters lors d’une maintenance ou une mise à jour du site peut également causer des dommages.

Inscrivez-vous à la newsletter

En vous inscrivant vous acceptez notre politique de protection des données personnelles.

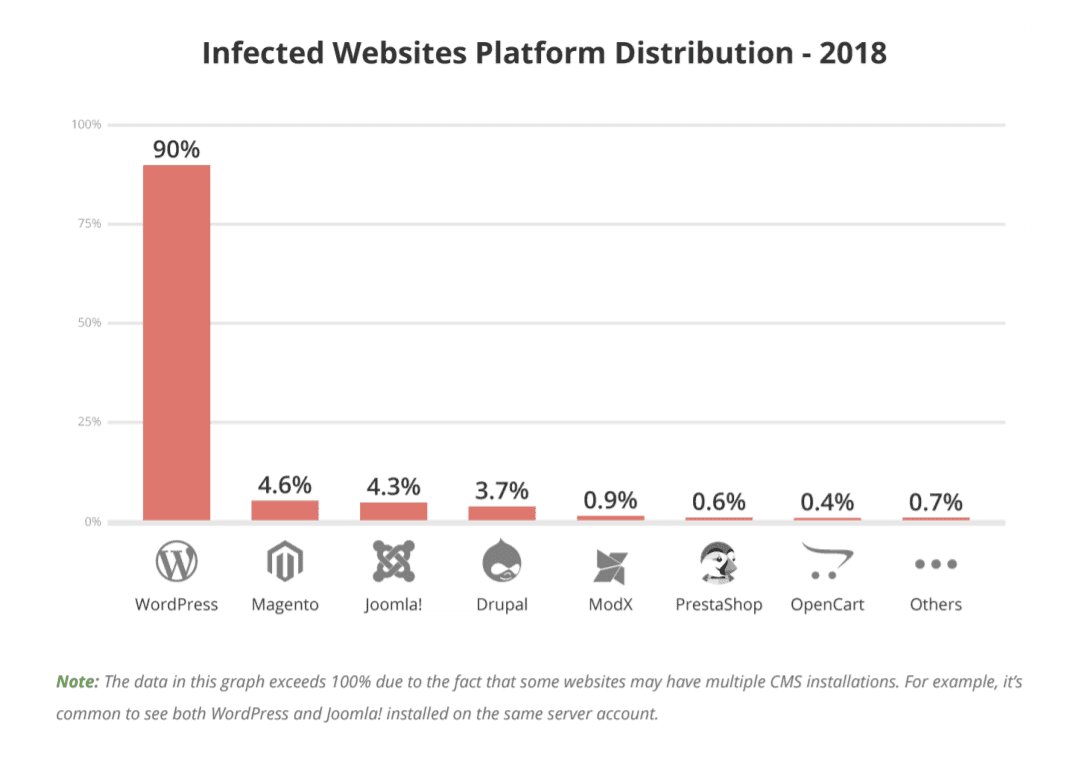

Selon les statistiques présentées par Sucuri, 90 % des sites piratés sont des WordPress. Parmi eux, seulement 56 % avaient le CMS à jour tandis que les autres possédaient une version antérieure. Loin derrière, nous retrouvons Magento, un CMS dédié au e-commerce avec 4,6 % de par des sites piratés, suivi de Joomla ainsi que Drupal. Il est tout de même important de préciser que WordPress représente 30 % des sites dans le monde, d’où sa plus grande exposition au hacking.

De nombreuses entreprises retardent la mise à jour de leur CMS pour conserver le bon fonctionnement de leur site ainsi que les processus de monétisation. Le plus souvent ce sont les sociétés évoluant dans le e-commerce qui retardent les mises à jour. Cette tendance est de plus en plus courante, et les hackers l’ont bien compris. Ils s’attaquent le plus souvent aux versions antérieures plutôt qu’à un CMS à jour.

Le pire dans cela est que les pirates laissent derrière eux des backdoor dans 68 % des cas. 56 % des sites victimes sont aussi principalement utilisés pour héberger des logiciels malveillants.

Suite à cela, il est important de garder son CMS à jour, pour continuer d’améliorer les dispositifs de sécurité et les correctifs de vulnérabilité.