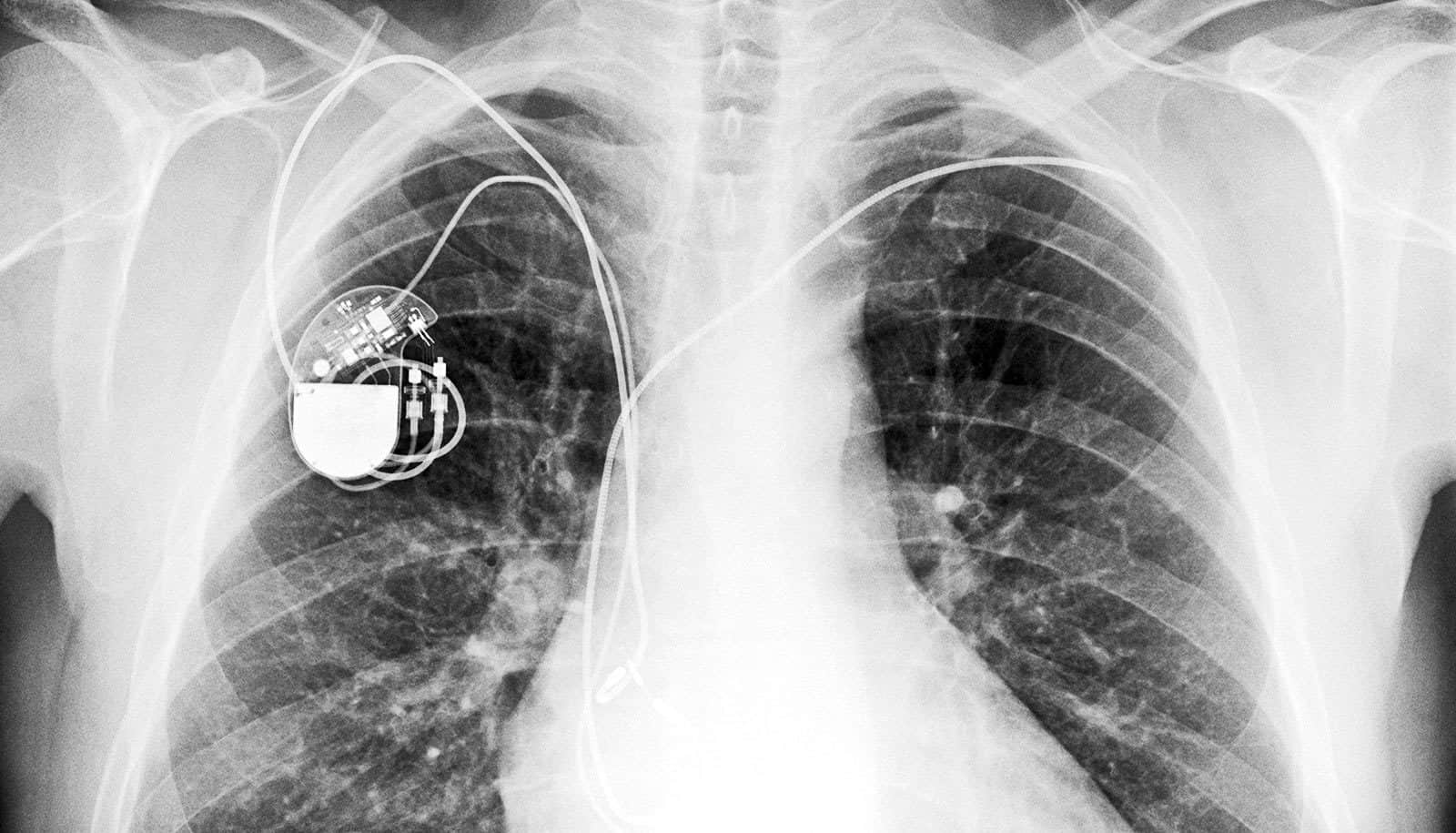

Faits démontrés depuis de nombreuses années : les produits médicaux connectés ne sont que très rarement sécurisés. Cela a logiquement pour effet de créer des vulnérabilités sur des systèmes vitaux, où leur altération pourrait entraîner la mort du patient. Les pompes à insuline en font partie, les pacemakers aussi. Durant la Black Hat security conference à Las Vegas, les chercheurs Billy Rios et Jonathan Butts ont évoqué des vulnérabilités dans les pacemakers de la marque Medtronic (distribuée en France) qui avait été alertée en janvier 2017. Leur technique n’ayant jusqu’alors pas été bloquée dans les produits de la marque, ils ont présenté sur place un hack permettant de compromettre un CareLink 2090. Ce produit est utilisé par les docteurs pour contrôler les pacemakers implantés.

La Black Hat security conference de Las Vegas a également été l’occasion de présenter une étude sur les firmwares d’appareils Android. Il a été démontré que de nombreux appareils de marques comme Asus, Essential, LG ou encore ZTE, sont livrés aux clients avec de nombreuses vulnérabilités.

Inscrivez-vous à la newsletter

En vous inscrivant vous acceptez notre politique de protection des données personnelles.

Pour en revenir aux pacemakers, le piratage semble simpliste du fait de l’absence de protocoles élémentaires. En effet, les mises à jour transmises du CareLink 2090 au pacemaker ne sont pas envoyées avec une connexion cryptée HTTPS. Les deux chercheurs ont donc été en mesure de forcer le lancement d’un firmware vérolé impossible à détecter pour un médecin. Une fois installé, un hacker pourrait effectuer différentes tâches, comme augmenter le nombre de chocs.

« La réponse de la part du fabricant est si maigre. Il ne s’agit pas d’un jeu vidéo en ligne où les scores élevés peuvent être supprimés. Il s’agit de la sécurité des patients. À l’heure actuelle, en tant que chercheurs en sécurité, nous croyons que les avantages des dispositifs médicaux implantés l’emportent sur les risques. Cependant, lorsqu’il y a des fabricants qui agissent comme Medtronic, il est difficile de leur faire confiance, » a confié Billy Rios à Ars.

Cette démonstration et ces propos soulèvent une nouvelle fois la problématique des sociétés comme Medtronic d’élaborer un produit et de le commercialiser d’une part, et de le sécuriser d’autre part. Les relations avec les experts en cybersécurité, ou les grey hat, sont souvent tendues lorsqu’une entreprise ne comprend pas leur rôle ou ne propose pas de bug bounty. Pourtant, il ne faut pas combattre les hackers, mais les embaucher !