Le site de développement collaboratif GitHub vient de s’exprimer après avoir été victime d’une attaque massive sur leurs infrastructures web. Les équipes techniques de la plateforme sont parvenues à résister face à cette attaque particulièrement bien organisée.

L’attaque DDoS est très populaire chez les hackers qui souhaitent faire passer un message. En effet, cette technique ne permet pas de voler des informations, mais simplement à rendre hors service les serveurs qui font tourner un site web. Pour cela, des dizaines et des dizaines de requêtes sont envoyées simultanément sur le serveur afin qu’ils ne puissent plus traiter la trop forte demande. Lorsque cela arrive, le serveur s’éteint et rend ainsi le site inaccessible le temps du redémarrage.

Inscrivez-vous à la newsletter

En vous inscrivant vous acceptez notre politique de protection des données personnelles.

La plupart des serveurs d’aujourd’hui disposent de systèmes de sécurité pour filtrer et rediriger les requêtes en cas de surcharge. Il est donc de plus en plus difficile de réaliser une telle attaque sur des sites régulièrement mis à jour comme GitHub. Dans ce cas précis, les hackers ont trouvé un moyen de détourner l’un des processus qui permet au site de charger plus vite. Ils ont ainsi usurpé l’adresse IP du site pour passer outre les sécurités de base du serveur.

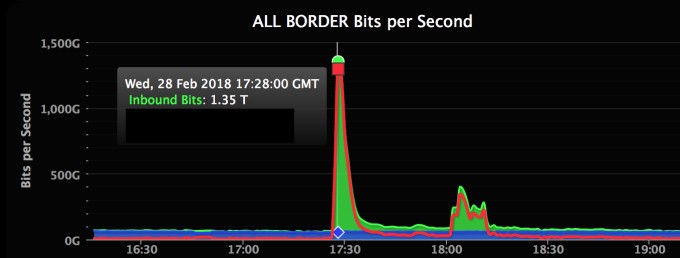

Bytes envoyés aux serveurs pendant l’attaque.

Comme on peut le voir sur un graphique diffusé par GitHub, les serveurs ont reçu jusqu’à 1.35 terabyte de données par seconde à l’apogée de l’attaque, du jamais vu pour une attaque DDoS. Les hackers sont parvenus à leurs fins puisque le site est resté hors-ligne pendant une dizaine de minutes. D’après les experts, cette attaque n’a pu être menée par un programme automatique, mais par une organisation intelligente et déterminée qui connaît parfaitement l’infrastructure web de GitHub.

Ce n’est pas la première fois que cette plateforme est visée par une telle attaque. En 2015, le site avait déjà résisté à une attaque qui a duré 5 jours.