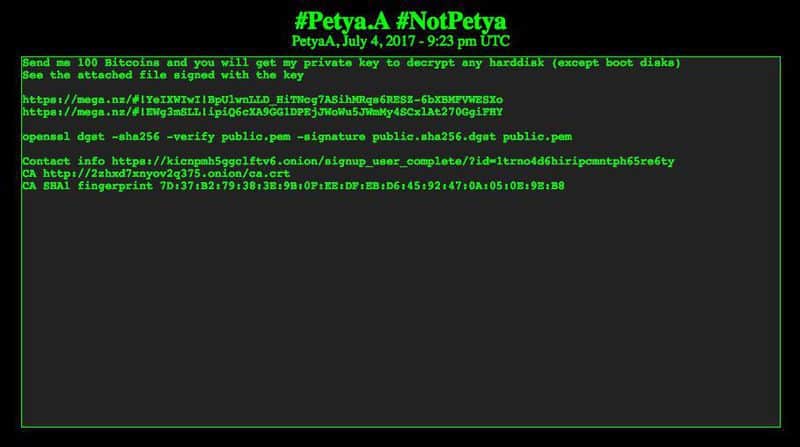

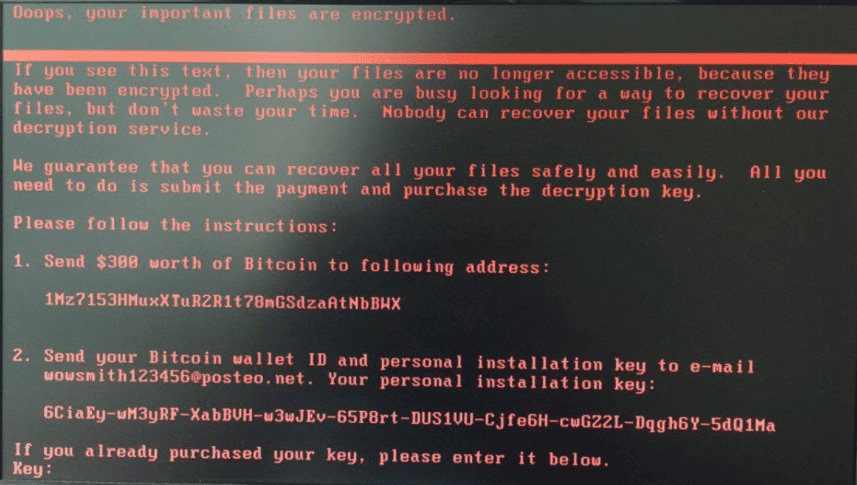

Alors que le ransomware Petya a fait de nombreuses victimes, et ce principalement en Ukraine, la saga continue encore. En Ukraine, ce sont principalement des institutions comme les banques et les aéroports qui ont été submergés par Petya. À l’échelle internationale, des grandes entreprises ont aussi été attaquées, à l’exemple de FedEx, Mark ou Cadbury. Le 5 juillet, les auteurs de la cyberattaque ont fait une demande de rançon à hauteur de 100 bitcoins, soit l’équivalent de 250 000 dollars.

Le message laissé par les prétendus auteurs de l’attaque fait office de demande de rançon, et s’accompagne aussi d’un fichier signé avec la clef privée de Petya. La clef en question semble authentique et pourrait attester de la véracité du message. Cependant, la clef de déchiffrement que les attaquants donneraient pourrait décrypter les fichiers, mais serait inutilisable avec les disques de démarrage. En effet, Petya détruisait automatiquement certains fichiers de démarrage.

Inscrivez-vous à la newsletter

En vous inscrivant vous acceptez notre politique de protection des données personnelles.

Au-delà de cette rançon, de plus en plus de spécialistes se demandent si l’attaque ne serait pas un écran de fumée destiné à camoufler la préparation d’une plus grande attaque. Selon l’OTAN, il est certain que l’auteur de l’attaque n’est pas un groupe de personnes ayant agi dans son coin, mais plutôt un état. Et l’état en cause est… la Russie ! L’OTAN et quelques experts s’accordent à dire que l’objectif de la cyberattaque n’était pas l’argent, ni même celui de cette fameuse rançon. Selon Matt Suiche, hacker, Petya n’est pas un ransomware mais un wiper. Ce dernier a pour objectif, non de chiffrer des données, mais de les effacer ou de les détruire. Un objectif nettement plus chaotique et plus incertain qu’une demande de rançon. Selon Le Monde, le point d’entrée de l’attaque serait M.E.Doc, un logiciel de comptabilisé ukrainien qui comptabilise environ 1 million d’utilisateurs. Le logiciel aurait été le principal vecteur de diffusion de Petya, voir le seul. L’objectif final serait de tester et d’attaquer les infrastructures de la Russie afin de préparer une autre attaque plus puissante.

Source : The Verge